- Cisco Community

- シスコ コミュニティ

- セキュリティ

- [TKB] セキュリティ ドキュメント

- FPR1000 シリーズ ASA 冗長構成における Standard / Security Plus ライセンス登録と認証の方法

- RSS フィードを購読する

- 新着としてマーク

- 既読としてマーク

- ブックマーク

- 購読

- 印刷用ページ

- 不適切なコンテンツを報告

- RSS フィードを購読する

- 新着としてマーク

- 既読としてマーク

- ブックマーク

- 購読

- 印刷用ページ

- 不適切なコンテンツを報告

2024-04-22 04:03 PM

- はじめに

- 初期状態の確認

- ライセンス数の確認

- CSSM への機器登録

- CSSM への疎通確保のための設定

- Token の発行と登録

- ASA から CSSM へ要求するライセンスの指定

- Standard ライセンスの有効化と確認方法

- Security Plus ライセンスの有効化と確認方法

- HA 構成の実施

- HA 構成前の確認

- Failover コマンドの実施と確認

- HA 構成完了後のライセンス状態確認

はじめに

本ドキュメントでは冗長構成の FPR1010-ASA-K9 を使用するためのライセンスの適用方法と Cisco Smart Software Manager (CSSM) 上の確認方法について、CLI 上のコマンドでの実際の機器の状態を確認しながら解説をします。

ライセンスの適用方法は On-Prem ではなく通常の設定方法を採用しています。

HA 構成の ASA へ Standard / Security Plus のライセンスを登録する手順は以下の 4 段階で記載します。

・初期状態の確認

・CSSM へ ASA を登録

・ASA から CSSM へ要求するライセンスの指定

・HA 構成のためのコマンド

本ドキュメント作成時の動作確認は以下の構成で実施しました。

[機器情報]

FPR1010-ASA-K9 x2

ASA 9.16(4)

Management1/1 : インターネット接続可

Ethernet1/9:Failover Link

[ライセンス情報]

Standard : FPR1000-ASA

Security Plus : L-FPR1010-SEC-PL=

また、登録操作は下記の Configuration Guide を確認しています。

CLI Book 1: Cisco ASA Series General Operations CLI Configuration Guide, 9.16

スマートライセンス登録時のトラブルシューティング方法はこちらの Cisco Community 記事を参考にしてください。

本ドキュメントは実機である FPR1010-ASA-K9 にて動作確認を実施しましたが、FPR1010 シリーズで使用する Security Plus ライセンス以外の操作は ASA を使用している以下の機器でも同様に参照することができます。

・Cisco Adaptive Security Virtual Appliance (ASAv)

・FPR1000 シリーズ系

・FPR 1120

・FPR 1140

・FPR 1150

・FPR2100 シリーズ系 (※ ASA Appliance Mode)

・FPR 2110

・FPR 2120

・FPR 2130

・FPR 2140

・FPR3100 シリーズ系

・FPR 3105

・FPR 3110

・FPR 3120

・FPR 3130

・FPR 3140

初期状態の確認

初期状態とは、ASA にて特に license smart コマンドや registration コマンドを実行していない状態を指します。

初期状態の ASA における show license all から重要な部分を下記に示します。

Registration:

Status: UNREGISTERED

Export-Controlled Functionality: NOT ALLOWEDここの UNREGISTERED は CSSM へ機器の登録が完了していないことを指します。

ここでの機器の登録とは、CSSM にて Token を発行し、ASA にてその Token を登録する操作を意味します。(後述)

License Authorization:

Status: No Licenses in Use

Export Authorization Key:

Features Authorized:

<none>CSSM へライセンスの使用要求は行われていないため、認証の結果は「No License in Use」となります。

ここでの使用要求とは、ASA にて feature コマンドより使用する機能を設定することを意味します。(後述)

以下、show inventory の結果を示します。

License mode: Smart Licensing

Licensed features for this platform:

Maximum Physical Interfaces : Unlimited

Maximum VLANs : 60

Inside Hosts : Unlimited

Failover : Disabled

Encryption-DES : Enabled

Encryption-3DES-AES : Disabled

Security Contexts : 0

Carrier : Disabled

AnyConnect Premium Peers : 75

AnyConnect Essentials : Disabled

Other VPN Peers : 75

Total VPN Peers : 75

AnyConnect for Mobile : Enabled

AnyConnect for Cisco VPN Phone : Enabled

Advanced Endpoint Assessment : Enabled

Shared License : Disabled

Total TLS Proxy Sessions : 160

Cluster : DisabledFailover や 3DES、Security Context といったライセンスが必要な項目は Disable や 0 となっていることが確認できます。

この状態では failover 関連のコマンドを設定することはできません。

ASA(config)# failover lan unit primary

ERROR: Command requires failover license

ASA(config)# show failover

ERROR: Command requires failover license

ライセンス数の確認

使用できるライセンスを確認する際には、CSSM から以下の場所へアクセスする必要があります。

CSSM > Inventory > Virtual Account (利用する VA を指定) > Licenses

https://software.cisco.com/software/smart-licensing/inventory

本検証で利用するライセンスは以下のものを準備しています。

| License | Available to Use | In Use | Balance |

| Firepower 1000 ASA Standard | 30 | 0 | +30 |

| Cisco Firepower 1010 - Security Plus License | 30 | 0 | +30 |

CSSM への機器登録

ASA のスマートライセンス機能を有効化するためには、まずは使用する機器すべてを CSSM へ登録する必要があります。

現在は独立した FPR1010 が 2 台あるので、それぞれで機器登録を実施した際の設定方法や確認方法について記載をします。

CSSM への疎通確保のための設定

ASA は CSSM への接続するための経路を確保する必要があります。

インターネットへ接続するためのインターフェースへ IP address と Interface Name (ifname) と route 設定を導入していれば、CSSM へ接続するための最小設定内容は以下の通りです。

ntp server <IP address>

dns domein-lookup <CSSM へ疎通させる ifname>

dns server-group DefaultDNS

name-server <DNS サーバの IP address> <CSSM へ疎通させる ifname>HTTP Proxy を利用している場合は次の設定が必要です。

call-home

http-proxy <Proxy IP> port <Proxy Port>

source-interface <CSSM へ疎通させる ifname>

Token の発行と登録

ASA が CSSM への疎通性を確保している状態が確認できたら、次は CSSM 上での操作が必要になります。

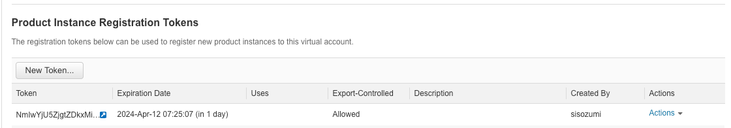

CSSM から以下の場所へアクセスし、Product Instance Registration Token を発行します。

CSSM > Inventory > Virtual Account (利用する VA を指定) > General > [New Token...] をクリックToken 発行時の Expire After や Number of Uses に関する詳細はこちらの記事をご参照ください。

発行後、以下のように発行した Token が確認できるので、青い右上矢印アイコンから Token をコピーします。

発行した Token を機器へ登録するために、下記のコマンドを使用します。

今回は 2 台の ASA を使用するため、両機器にてコマンドの入力が必須です。

ASA(config)# license smart register idtoken NmIwYjU5ZjgtZDkxMi00MTNjLTk0NjgtN....上記コマンド入力直後は以下のように Status が遷移します。

Registration:

Status: UNREGISTERED - REGISTRATION PENDING

Smart Account: <ご利用のスマートアカウント名が表示されます>

Virtual Account: <ご利用のバーチャルアカウント名が表示されます>

Export-Controlled Functionality: ALLOWED

Initial Registration: First Attempt Pending数秒の時間経過で CSSM への機器登録完了後、show license all コマンドにて Status が REGISTERED になっていることを確認します。

Registration:

Status: REGISTERED

Smart Account: <ご利用のスマートアカウント名が表示されます>

Virtual Account: <ご利用のバーチャルアカウント名が表示されます>

Export-Controlled Functionality: ALLOWED

Initial Registration: SUCCEEDED on Apr 11 2024 07:42:42 UTC

Last Renewal Attempt: None

Next Renewal Attempt: Oct 08 2024 07:42:41 UTC

Registration Expires: Apr 11 2025 07:37:40 UTC

License Authorization:

Status: AUTHORIZED on Apr 11 2024 07:42:53 UTC

Last Communication Attempt: SUCCEEDED on Apr 11 2024 07:42:53 UTC

Next Communication Attempt: May 11 2024 07:42:52 UTC

Communication Deadline: Jul 10 2024 07:37:52 UTCCSSM からは以下の場所から登録が完了した ASA のシリアルナンバーが確認できます。

CSSM > Inventory > Virtual Account (利用する VA を指定) > Product Instance > [登録したASAのHostname] をクリック

このシリアルナンバーは ASA の show version や show license all コマンドで確認できるシリアルナンバーと同様です。

CSSM の Event Log からは以下のメッセージが確認できます。

The product instance "<ASA の Hostname>" connected and was added to the Virtual Account "<VA name>".ASA へ登録時の syslog メッセージは以下の通りです。

%ASA-5-111008: User 'enable_15' executed the 'license smart register idtoken <tokenID>' command.

%ASA-5-111010: User 'enable_15', running 'CLI' from IP <IPaddress>, executed 'license smart register idtoken tokenID'

%ASA-6-120003: Call-Home is processing license event Smart Licensing.

%ASA-6-120007: Call-Home license message to https://tools.cisco.com/its/service/oddce/services/DDCEService delivered.

%ASA-6-444306: %SMART_LIC-6-EXPORT_CONTROLLED:Usage of export controlled features is allowed

%ASA-6-444306: %SMART_LIC-6-AGENT_REG_SUCCESS:Smart Agent for Licensing Registration successful. udi PID:FPR-1010,SN:<Serial Number>

%ASA-6-120003: Call-Home is processing license event Smart Licensing.

%ASA-6-120007: Call-Home license message to https://tools.cisco.com/its/service/oddce/services/DDCEService delivered.

%ASA-6-120003: Call-Home is processing license event Smart Licensing.

%ASA-6-120007: Call-Home license message to https://tools.cisco.com/its/service/oddce/services/DDCEService delivered.

%ASA-5-444305: %SMART_LIC-5-END_POINT_RESET:End Point list reset

%ASA-6-444306: %SMART_LIC-6-AUTH_RENEW_SUCCESS:Authorization renewal successful. State=authorized for udi PID:FPR-1010,SN:<Serial Number>

ASA から CSSM へ要求するライセンスの指定

CSSM への機器登録が完了した後は、Standard ライセンスや Security Plus ライセンスを要求する設定を ASA へ導入します。

FPR1010-ASA では、HA 構成を使用するための Failover 関連コマンドを入力するために両機器で Security Plus ライセンスによる機能有効化が必須です。

Security Plus ライセンスを使用するために Standard ライセンスも有効化する必要があります。

Failover Licenses for the Firepower 1010

Smart Software Manager Regular and On-Prem

Both Firepower 1010 units must be registered with the Smart Software Manager or Smart Software Manager On-Prem server. Both units require you to enable the Standard license and the Security Plus license before you can configure failover.CLI Book 1: Cisco ASA Series General Operations CLI Configuration Guide, 9.16 より引用

Standard ライセンスの有効化と確認方法

上述の通り、Security Plus ライセンスを利用するための前段階として、両機器にて「feature tier standard」コマンドより Standard ライセンスの要求を実施します。

ASA(config)# license smart

INFO: License(s) corresponding to an entitlement will be activated only after an entitlement request has been authorized.

ASA(config-smart-lic)#ASA/pri/actNoFailover(config-smart-lic)# feature tier standardライセンス要求後の show license all の結果から Status が PENDING から AUTHORIZED になることを確認します。

ASA(config-smart-lic)# show license all

License Usage

==============

Firepower 1000 ASA Standard (FIREPOWER_1000_ASA_STANDARD):

Description: Firepower 1000 ASA Standard

Count: 1

Version: 1.0

Status: PENDING

Export status: NOT RESTRICTEDASA(config-smart-lic)# show license all

License Usage

==============

Firepower 1000 ASA Standard (FIREPOWER_1000_ASA_STANDARD):

Description: Firepower 1000 ASA Standard

Count: 1

Version: 1.0

Status: AUTHORIZED

Export status: NOT RESTRICTEDStandard ライセンスを有効化するまでの流れを syslog から確認すると以下のような内容を確認することができます。

%ASA-5-111010: User 'enable_15', running 'CLI' from IP <IP address>, executed 'feature tier standard'

%ASA-6-120003: Call-Home is processing license event Smart Licensing.

%ASA-6-302013: Built outbound TCP connection 1128 for management:<Proxy Server> (<Proxy Server>) to identity:<IP address>/<Port> (<IP address>/<Port>)

%ASA-6-725001: Starting SSL handshake with server management:<IP address>/<Port> to <Proxy Server> for TLS session

%ASA-6-717028: Certificate chain was successfully validated with warning, revocation status was not checked.

%ASA-6-717022: Certificate was successfully validated. serial number: <Serial Number>, subject name: CN=tools.cisco.com,O=Cisco Systems Inc.,L=San Jose,ST=California,C=US.

%ASA-6-725002: Device completed SSL handshake with server management:<IP address>/<Port> to <Proxy Server> for TLSv1.2 session

%ASA-6-120007: Call-Home license message to https://tools.cisco.com/its/service/oddce/services/DDCEService delivered.

%ASA-6-725007: SSL session with server management:<IP address>/<Port> to <Proxy Server> terminated

%ASA-6-444306: %SMART_LIC-6-AUTH_RENEW_SUCCESS:Authorization renewal successful. State=authorized for udi PID:FPR-1010,SN:<Serial Number>AUTHORIZED ステータスへ遷移後、CSSM > Inventory > VA > Licenses から Firepower 1000 ASA Standard の消費量が増えていることが確認できます。

CSSM への機器登録が完了していない(UNREGISTERED)状態でライセンスの要求(feature コマンド)を実施した場合は、ライセンスは有効化できずに以下の syslog が確認できます。

%ASA-3-444303: %SMART_LIC-3-AUTH_RENEW_FAILED:Authorization renewal with the Cisco Smart Software Manager (CSSM) : Error received from Smart Software Manager: Could not return the certificate for the given sn (xxxxxxxxx) since it is REVOKED. for udi PID:FPR-1010,SN:<Serial Number>

%ASA-3-444303: %SMART_LIC-3-AUTH_RENEW_FAILED:Authorization renewal with the Cisco Smart Software Manager (CSSM) : ERROR for udi 'nullPtr'

%ASA-3-444303: %SMART_LIC-3-AUTH_RENEW_FAILED:Authorization renewal with the Cisco Smart Software Manager (CSSM) : Agent received a failure status in a response message. Please check the Agent log file for the detailed message. for udi PID:FPR-1010,SN:<Serial Number>Security Plus ライセンスの有効化と確認方法

上述の通り、FPR1010-ASA にて HA 構成を組むためには両機器で使用要求が必須です。

両機器にて「feature security」コマンドより Standard ライセンスの要求を実施します。

ASA(config)# license smart

INFO: License(s) corresponding to an entitlement will be activated only after an entitlement request has been authorized.

ASA(config-smart-lic)#ASA/pri/actNoFailover(config-smart-lic)# feature security-plusなお、Security Plus ライセンスの利用要求をする前に Standard ライセンスが有効化されていない場合、もしくは Standard ライセンス利用要求直後で有効化(上述 AUTHORIZED ステータス)前であった場合、以下のエラーメッセージが表示されます。

ASA(config-smart-lic)# feature security-plus

ERROR: Please acquire a valid feature tier entitlement before configuring add-on entitlements.上記エラーメッセージが出現した際には、show license all コマンドより、Standard ライセンスのステータスが AUTHORIZED に変更されているかどうか確認してください。

Security Plus ライセンスの有効化が完了後、show license all コマンドより下記の License Usage が確認できます。

License Usage

==============

Firepower 1000 ASA Standard (FIREPOWER_1000_ASA_STANDARD):

Description: Firepower 1000 ASA Standard

Count: 1

Version: 1.0

Status: AUTHORIZED

Export status: NOT RESTRICTED

Cisco Firepower 1010 - Security Plus License (FIREPOWER_1010_SEC_PLUS):

Description: Cisco Firepower 1010 - Security Plus License

Count: 1

Version: 1.0

Status: AUTHORIZED

Export status: NOT RESTRICTED

HA 構成の実施

HA 構成前の確認

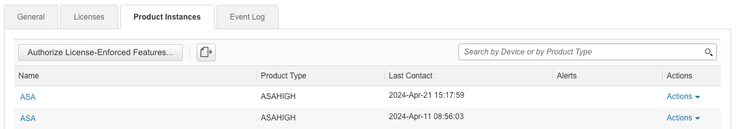

HA 構成を実施する前に、スタンドアローンで動作する両機器にて CSSM への機器登録、Standard / Security Plus ライセンスの有効化が完了している場合、CSSM からは以下のような状態を見ることができます。

[機器登録状況]

VA > Product Instances

[ライセンス使用状況]

VA > Licenses

| License | Available to Use | In Use | Balance |

| Firepower 1000 ASA Standard | 30 | 2 | +28 |

| Cisco Firepower 1010 - Security Plus License | 30 | 2 | +28 |

ASA からは show license all コマンドより両機器にて以下の状態であることを確認します。

・Registration: の Status: が REGISTERED

・License Usage に「Firepower 1000 ASA Standard」および「Cisco Firepower 1010 - Security Plus License」の Status: が AUTHORIZED

Smart Licensing Status

======================

Smart Licensing is ENABLED

Registration:

Status: REGISTERED <<<<<

Smart Account: <ご利用のスマートアカウント名が表示されます>

Virtual Account: <ご利用のバーチャルアカウント名が表示されます>

Export-Controlled Functionality: ALLOWED

Initial Registration: SUCCEEDED on Apr 21 2024 18:04:50 UTC

Last Renewal Attempt: None

Next Renewal Attempt: Oct 18 2024 18:04:50 UTC

Registration Expires: Apr 21 2025 17:59:48 UTC

License Authorization:

Status: AUTHORIZED on Apr 22 2024 05:59:45 UTC

Last Communication Attempt: SUCCEEDED on Apr 22 2024 05:59:45 UTC

Next Communication Attempt: May 22 2024 05:59:45 UTC

Communication Deadline: Jul 21 2024 05:54:44 UTC

--- snip ---

License Usage

==============

Firepower 1000 ASA Standard (FIREPOWER_1000_ASA_STANDARD):

Description: Firepower 1000 ASA Standard

Count: 1

Version: 1.0

Status: AUTHORIZED <<<<<

Export status: NOT RESTRICTED

Cisco Firepower 1010 - Security Plus License (FIREPOWER_1010_SEC_PLUS):

Description: Cisco Firepower 1010 - Security Plus License

Count: 1

Version: 1.0

Status: AUTHORIZED <<<<<

Export status: NOT RESTRICTEDまた、HA 構成を実施する機器同士が以下の条件を満たしていることを確認してください。

・同機器

・同バージョン

・同 Mode (single or multi)

・Failover Link が結線されている

Failover コマンドの実施と確認

確認後、以下の failover コマンドを導入します。

[Primary]

interface Ethernet1/8

no shut

failover

failover lan unit primary

failover lan interface failover Ethernet1/8

failover interface ip failover 192.168.0.100 255.255.255.0 standby 192.168.0.101[Secondary]

interface Ethernet1/8

no shut

failover

failover lan unit secondary

failover lan interface failover Ethernet1/8

failover interface ip failover 192.168.0.100 255.255.255.0 standby 192.168.0.101[成功時、Primary 側]

直後のログ。HA 未完成。

Beginning configuration replication: Sending to mate.

ASA(config)# show failover

Failover On

Failover unit Primary

Failover LAN Interface: failover Ethernet1/8 (up)

Reconnect timeout 0:00:00

Unit Poll frequency 1 seconds, holdtime 15 seconds

Interface Poll frequency 5 seconds, holdtime 25 seconds

Interface Policy 1

Monitored Interfaces 3 of 320 maximum

MAC Address Move Notification Interval not set

Version: Ours 9.16(4), Mate 9.16(4)

Serial Number: Ours <Serial Number>, Mate Unknown

Last Failover at: 06:37:22 UTC Apr 22 2024

This host: Primary - Active

Active time: 897164 (sec)

slot 0: FPR-1010 hw/sw rev (48.46/9.16(4)) status (Up Sys)

Interface inside (192.168.1.1): Normal (Waiting)

Interface outside (0.0.0.0): Normal (Waiting)

Interface management (<IP address>): Normal (Waiting)

Other host: Secondary - Sync Config

Active time: 0 (sec)

slot 0: FPR-1010 hw/sw rev (48.46/9.16(4)) status (Up Sys)

Interface inside (0.0.0.0): Unknown (Waiting)

Interface outside (0.0.0.0): Unknown (Waiting)

Interface management (<IP address>): Unknown (Monitored)

Stateful Failover Logical Update Statistics

Link : Unconfigured.Replication 終了後、HA 完成時。

End Configuration Replication to mate

ASA/pri/act(config)# show failover

Failover On

Failover unit Primary

Failover LAN Interface: failover Ethernet1/8 (up)

Reconnect timeout 0:00:00

Unit Poll frequency 1 seconds, holdtime 15 seconds

Interface Poll frequency 5 seconds, holdtime 25 seconds

Interface Policy 1

Monitored Interfaces 3 of 320 maximum

MAC Address Move Notification Interval not set

Version: Ours 9.16(4), Mate 9.16(4)

Serial Number: Ours <SN of Primary>, Mate <SN of Secondary>

Last Failover at: 06:37:22 UTC Apr 22 2024

This host: Primary - Active

Active time: 897193 (sec)

slot 0: FPR-1010 hw/sw rev (48.46/9.16(4)) status (Up Sys)

Interface inside (192.168.1.1): Normal (Waiting)

Interface outside (0.0.0.0): Normal (Waiting)

Interface management (<IP address>): Normal (Waiting)

Other host: Secondary - Standby Ready

Active time: 0 (sec)

slot 0: FPR-1010 hw/sw rev (48.46/9.16(4)) status (Up Sys)

Interface inside (0.0.0.0): Normal (Waiting)

Interface outside (0.0.0.0): Normal (Waiting)

Interface management (<stby IP address>): Normal (Waiting)

Stateful Failover Logical Update Statistics

Link : Unconfigured.

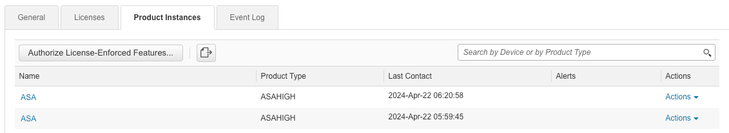

HA 構成完了後のライセンス状態確認

HA 構成が active / standby ready の状態で無事構成を組めた後、ラインセンスの使用状況は以下のように変わります。

| License | Available to Use | In Use | Balance |

| Firepower 1000 ASA Standard | 30 | 1 | +29 |

| Cisco Firepower 1010 - Security Plus License | 30 | 2 | +28 |

これは、スタンダードライセンスは Active 機からのみ要求が実施されることから期待された動作になります。

ASA 上でも以下のようにライセンス利用要求が実施されていることがわかります。

[Active 機]

License Usage

==============

Firepower 1000 ASA Standard (FIREPOWER_1000_ASA_STANDARD):

Description: Firepower 1000 ASA Standard

Count: 1

Version: 1.0

Status: AUTHORIZED

Export status: NOT RESTRICTED

Cisco Firepower 1010 - Security Plus License (FIREPOWER_1010_SEC_PLUS):

Description: Cisco Firepower 1010 - Security Plus License

Count: 1

Version: 1.0

Status: AUTHORIZED

Export status: NOT RESTRICTED[Standby 機]

License Usage

==============

Cisco Firepower 1010 - Security Plus License (FIREPOWER_1010_SEC_PLUS):

Description: Cisco Firepower 1010 - Security Plus License

Count: 1

Version: 1.0

Status: AUTHORIZED

Export status: NOT RESTRICTED検索バーにキーワード、フレーズ、または質問を入力し、お探しのものを見つけましょう

シスコ コミュニティをいち早く使いこなしていただけるよう役立つリンクをまとめました。みなさんのジャーニーがより良いものとなるようお手伝いします